Update: OpenVPN 2.5 HowTo

Für einen Kunden war die Anforderung ein (Windows) System mittels eines VPNs abzusichern, das Ganze möglichst einfach und dennoch ohne Sicherheitsverlust.

Daher habe ich mich für den Einsatz von OpenVPN entschieden, da dieses OpenSource ist und eine große Bekanntheit hat.

1. Vorbereitung:

- fertig installierter Windows 2016 Server

- Download Community OpenVPN NSIS Package (https://openvpn.net/community-downloads/)

2. Installation OpenVPN Server:

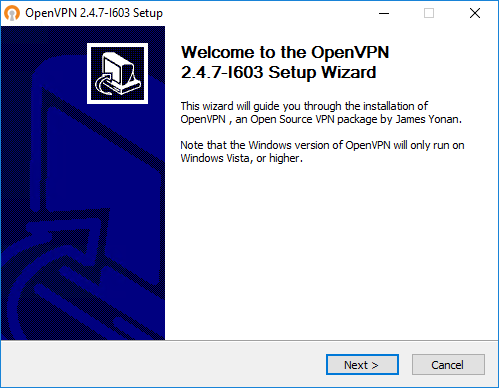

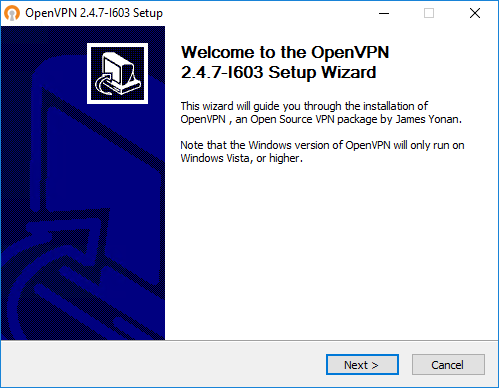

Nachdem wir in der Vorbereitung die EXE Datei heruntergeladen haben, können wir diese installieren:

Übliche Willkommensmaske:

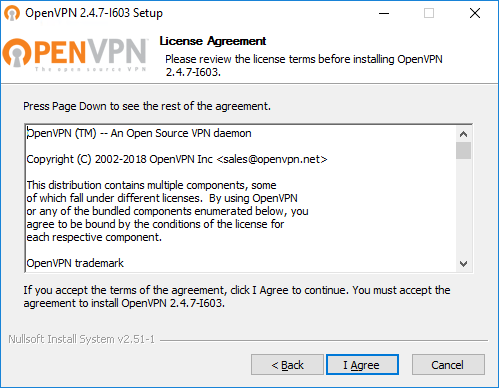

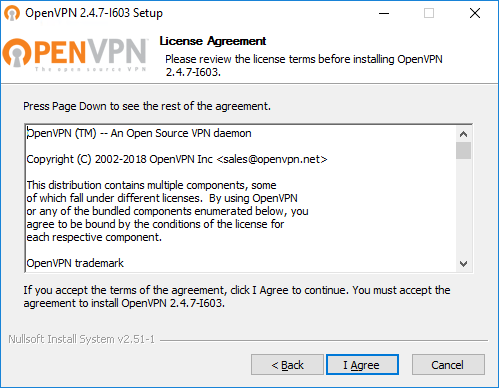

Bestätigen der Nutzungsbedingungen:

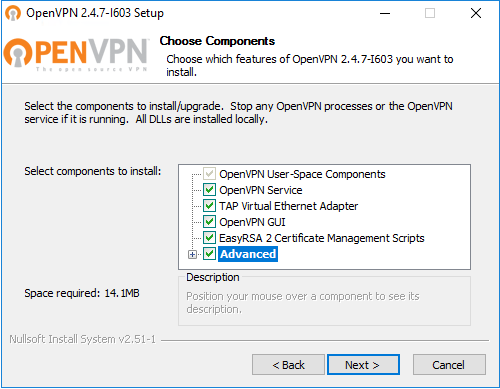

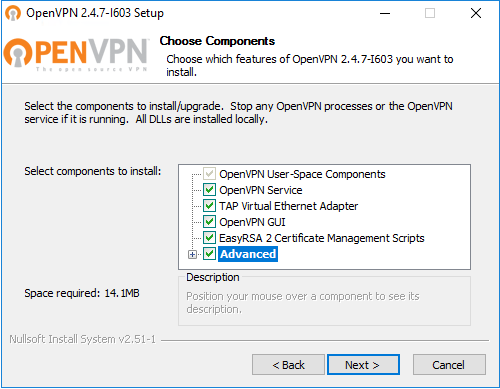

Auswahl der zu installierenden Komponenten. Hier sollte man noch den Punkt „EasyRSA 2“ auswählen.

Im nächsten Schritt wird der Installationordner ausgewählt:

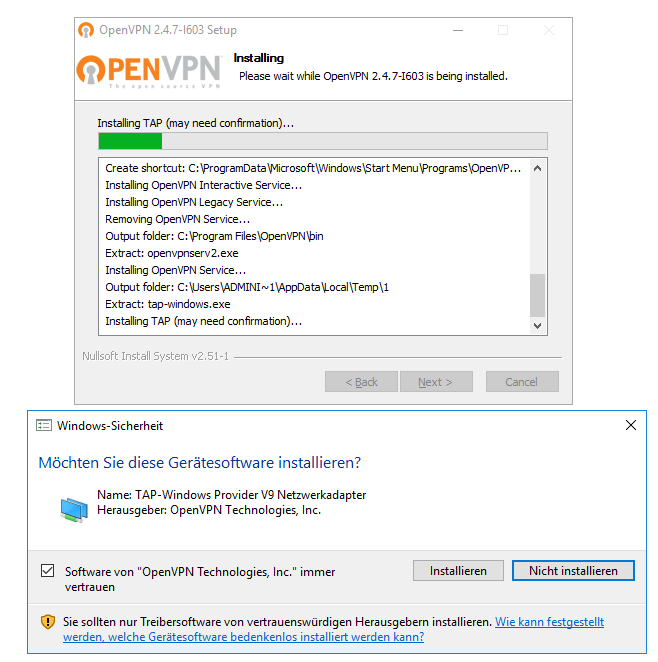

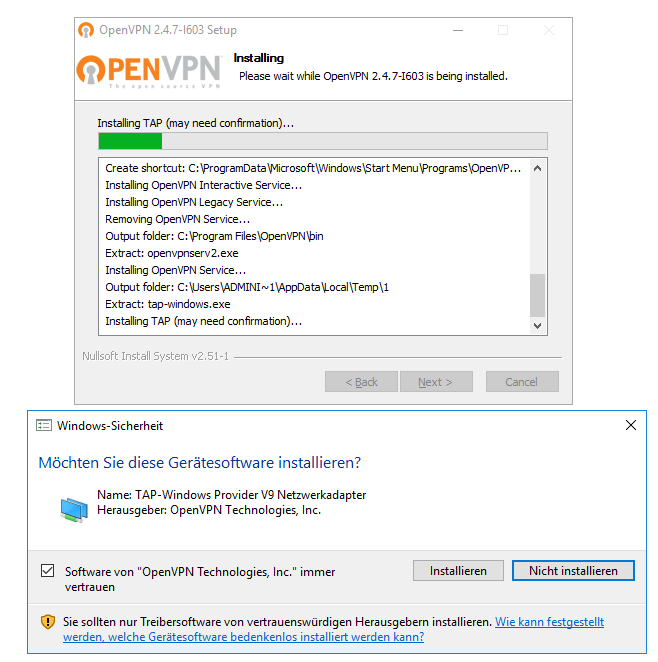

Während der Installation muss man noch explizit die Installation eines virtuellen Netzwerkadapters freigeben.

Hinweis: Ohne entsprechende Berechtigung kann der Installer den Adapter nicht korrekt erstellen und eine VPN Verbindung ist nicht möglich!

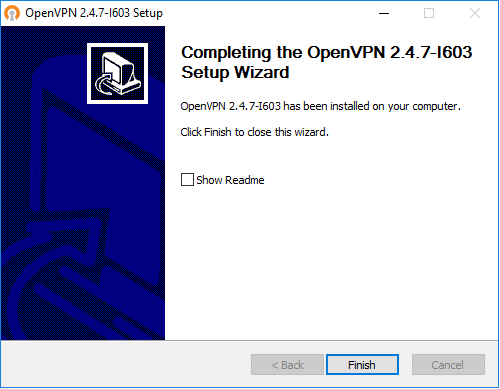

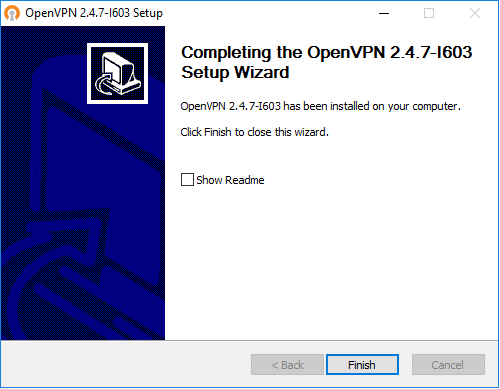

Abschluss der Installation:

Nun haben wir OpenVPN installiert jedoch existieren noch keine Custom Keys oder Einstellungen welche die VPN Verbindung erst ausmachen.

3. Schlüsselpaare erstellen

In den folgenden Schritten werden folgende Keys bzw. Zertifikate erstellt:

- Einmalig: Certificate Authority (CA) – build-ca.bat

- Einmalig: Diffie-Hellman Key – build-dh.bat

- Einmalig: Server Certificate – build-key-server.bat

- Pro Client ein Client Certificate – build-key.bat

Hinweis: Die Zertifikate bzw. Keys sind per Default 10 Jahre gültig. In dieser Zeit ist spätestens das Betriebssystem EOL, aus diesem Grunde vollkommen ausreichend.

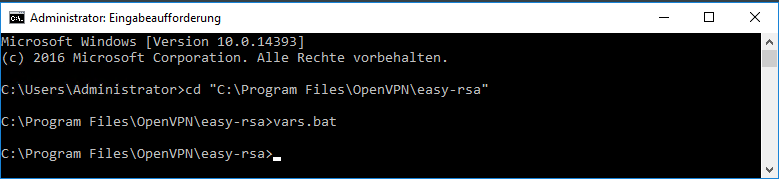

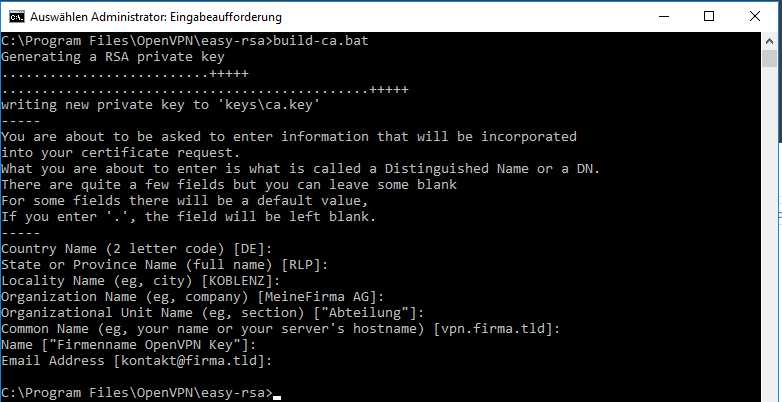

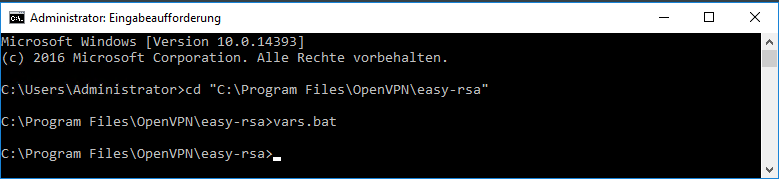

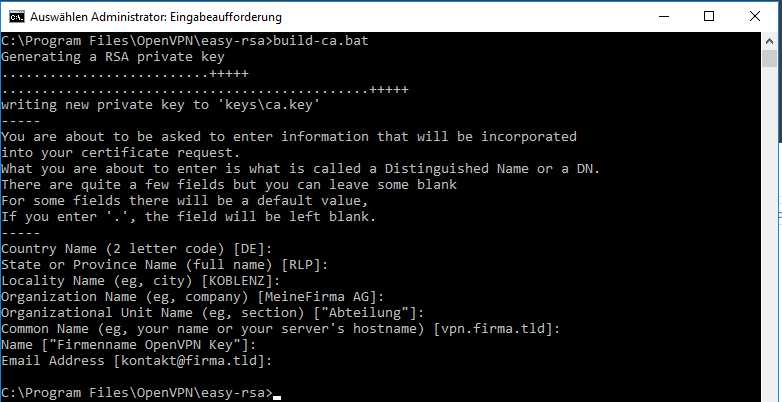

Hierbei sollte man in den Easy-RSA Pfad wechseln in welchen OpenVPN installiert wurde ( C:\Program Files\OpenVPN\easy-rsa ). In diesem Ordner wird die vorhandene Datei vars.bat.example dupliziert oder nur umbenannt in „vars.bat“ und folgende Zeilen werden verändert bzw. hinzugefügt.

set KEY_COUNTRY=DE

set KEY_PROVINCE=RLP

set KEY_CITY=KOBLENZ

set KEY_ORG=MeineFirma AG

set KEY_EMAIL=kontakt@firma.tld

set KEY_CN=vpn.firma.tld

set KEY_NAME="Firmenname OpenVPN Key"

set KEY_OU="Abteilung"

set PKCS11_MODULE_PATH=platzhalter

set PKCS11_PIN=123456

set KEY_SIZE=2048

Die Werte sollten gesetzt werden, da es sonst zu Hinweis- als auch Fehlermeldungen kommen kann.

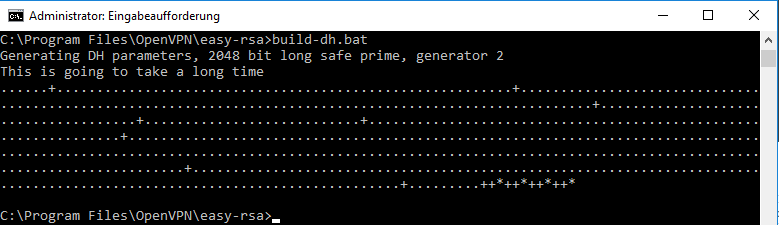

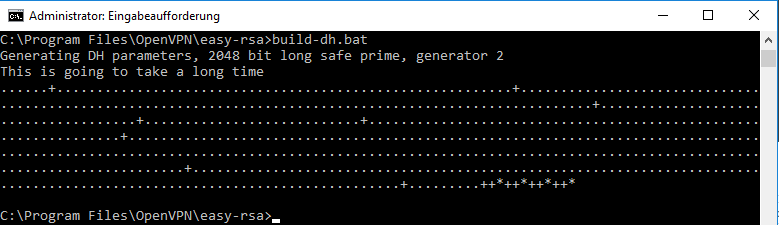

Ich habe bei der Schlüssellänge 2048 gewählt, da hier Sicherheit und Performance in einem guten Verhältnis stehen. Sofern man eine potente Hardware hat oder nur eine Verbindung aufbaut, kann man sich für 4096 entscheiden. Desto größer die Schlüssellänge desto länger dauert auch das Erstellen der jeweiligen Dateien!

Im Anschluss wird die „Arbeitsumgebung“ geladen:

Hinweis: Die Umgebung muss bei jeder neuen CMD Sitzung neu ausgeführt werden, da die Variablen sonst nicht gesetzt sind!

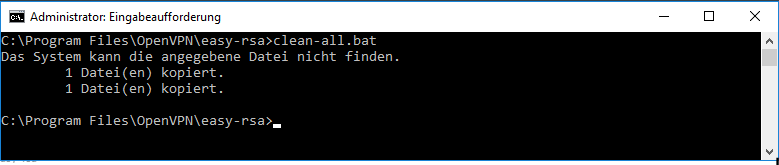

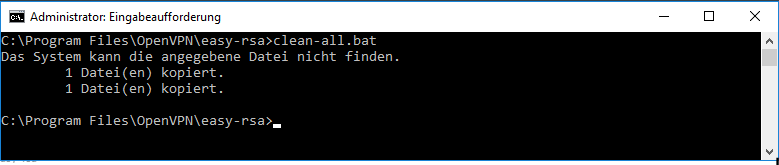

Um sicher zu gehen, dass alles sauber erstellt wird, lasse ich noch den Clean Job laufe. Dieser Schritt sollte bei einer Neuerstellung von einem Keypair oder bei einem Fehler in jedem Falle wiederholt werden!

Hinweis: Hierbei werden alle zuvor erstellten Keypairs gelöscht!

Erstellung Certificate Authority:

Erstellung Diffie-Hellman Key

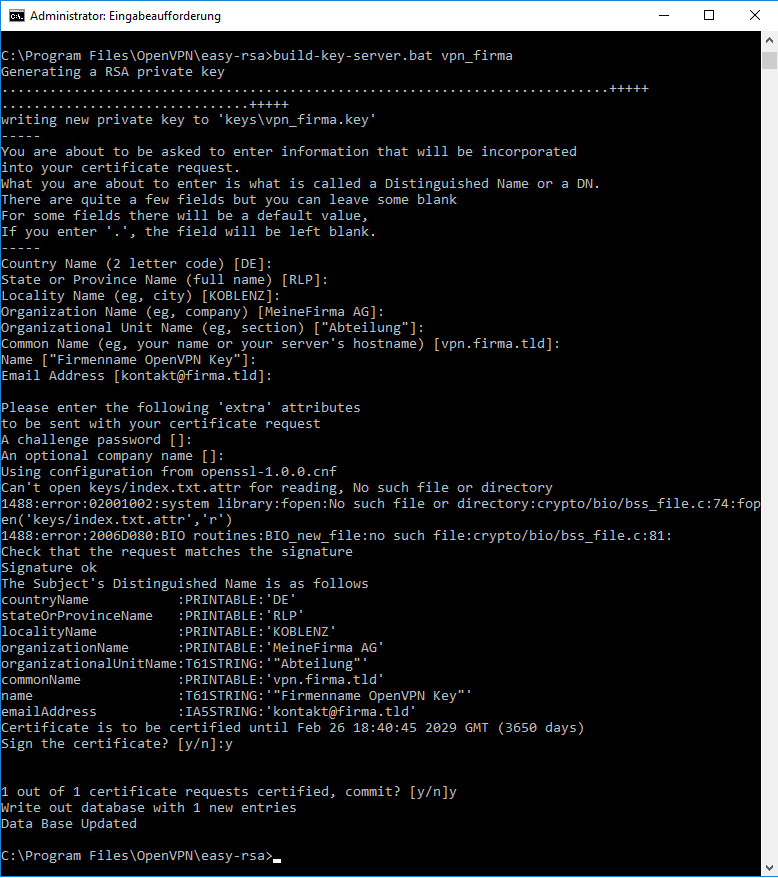

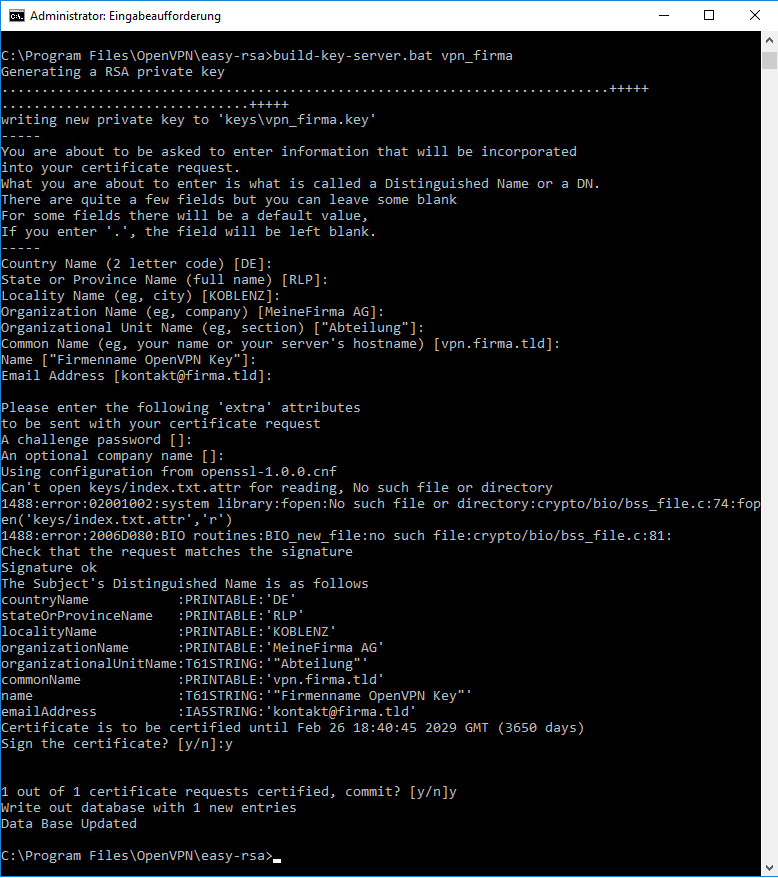

Erstellung Server Certificate

In diesem Schritt muss man insbesondere das Signieren als auch das Erstellen des Zertifikates mit „y“ bestätigen:

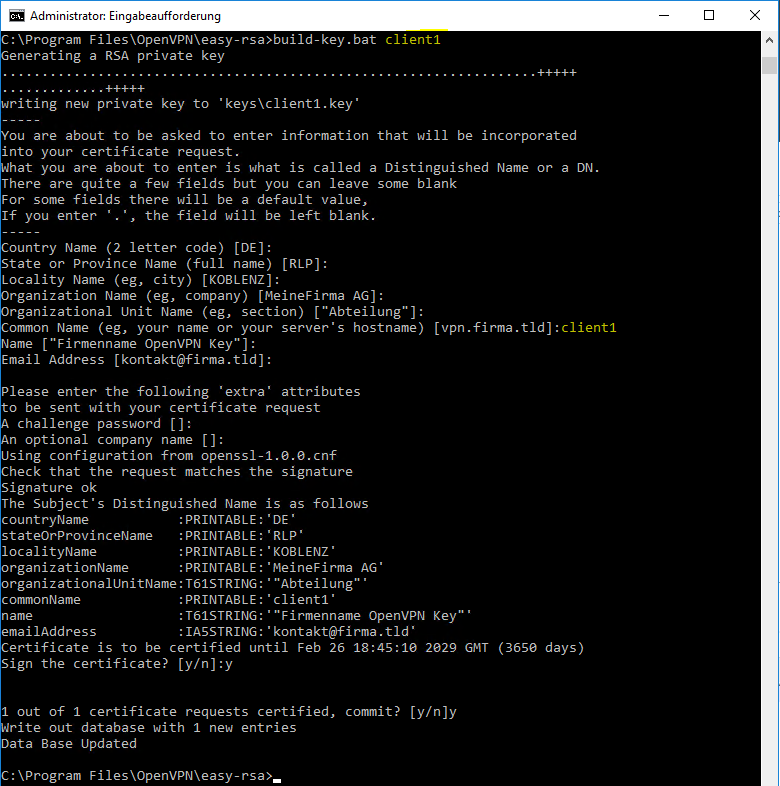

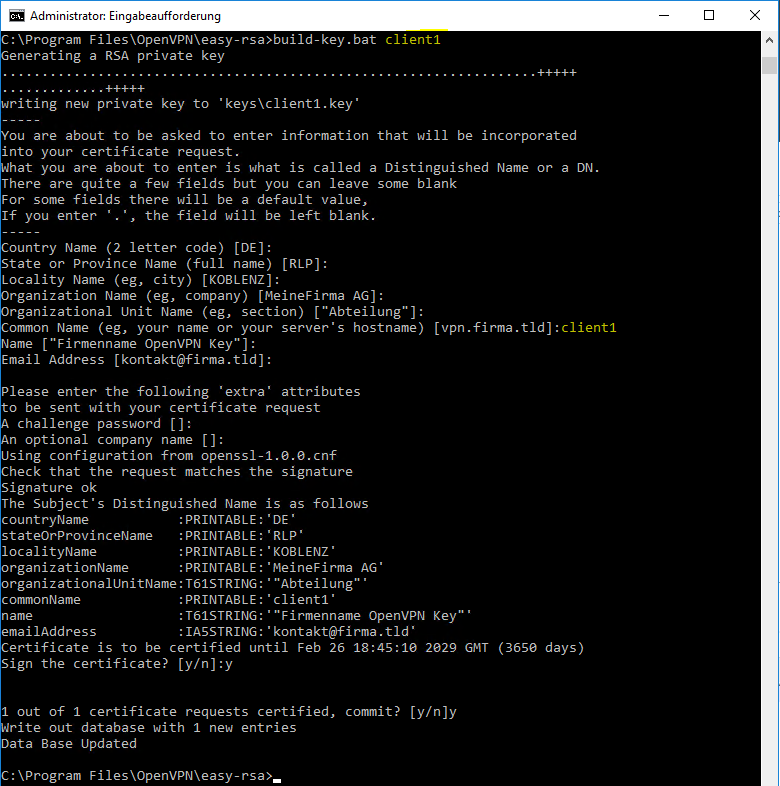

Erstellung Client Certificate

Bei der Generierung des Client Certificates sollte man pro Client einen eigenen Namen wählen. Sollte man ein Zertifikat für mehrere Clients verwenden wollen, in den Default Settings würden sich die Clients immer gegenseitig aus der Sitzung werfen! Besser ist ein Zertifikat pro Client oder wenn es sein muss, wird der Parameter „duplicate-cn“ in der OpenVPN Konfig hinterlegt.

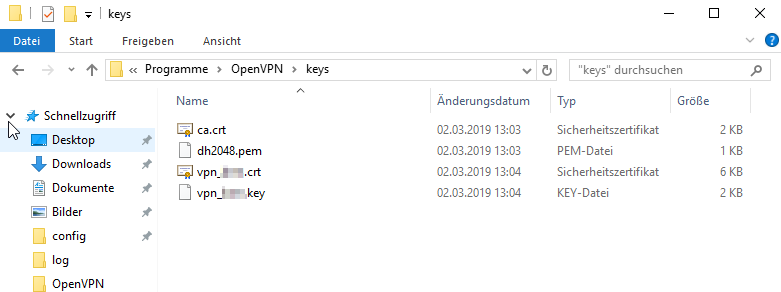

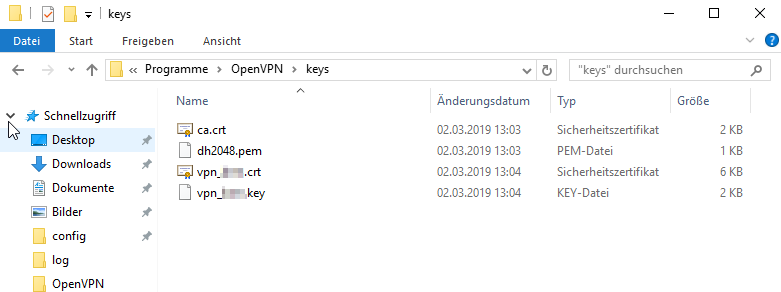

Überblick der Zertifikate:

Für den Client werden die folgenden Zertifikate benötigt:

- ca.crt

- client_%name%.crt

- client_%name%.key

Die Server Files werden im folgenden Schritt beschrieben.

Alle anderen Dateien sollten unter keinen Umständen weitergegeben werden, da ansonsten die Sicherheit erheblich gefährdet ist.

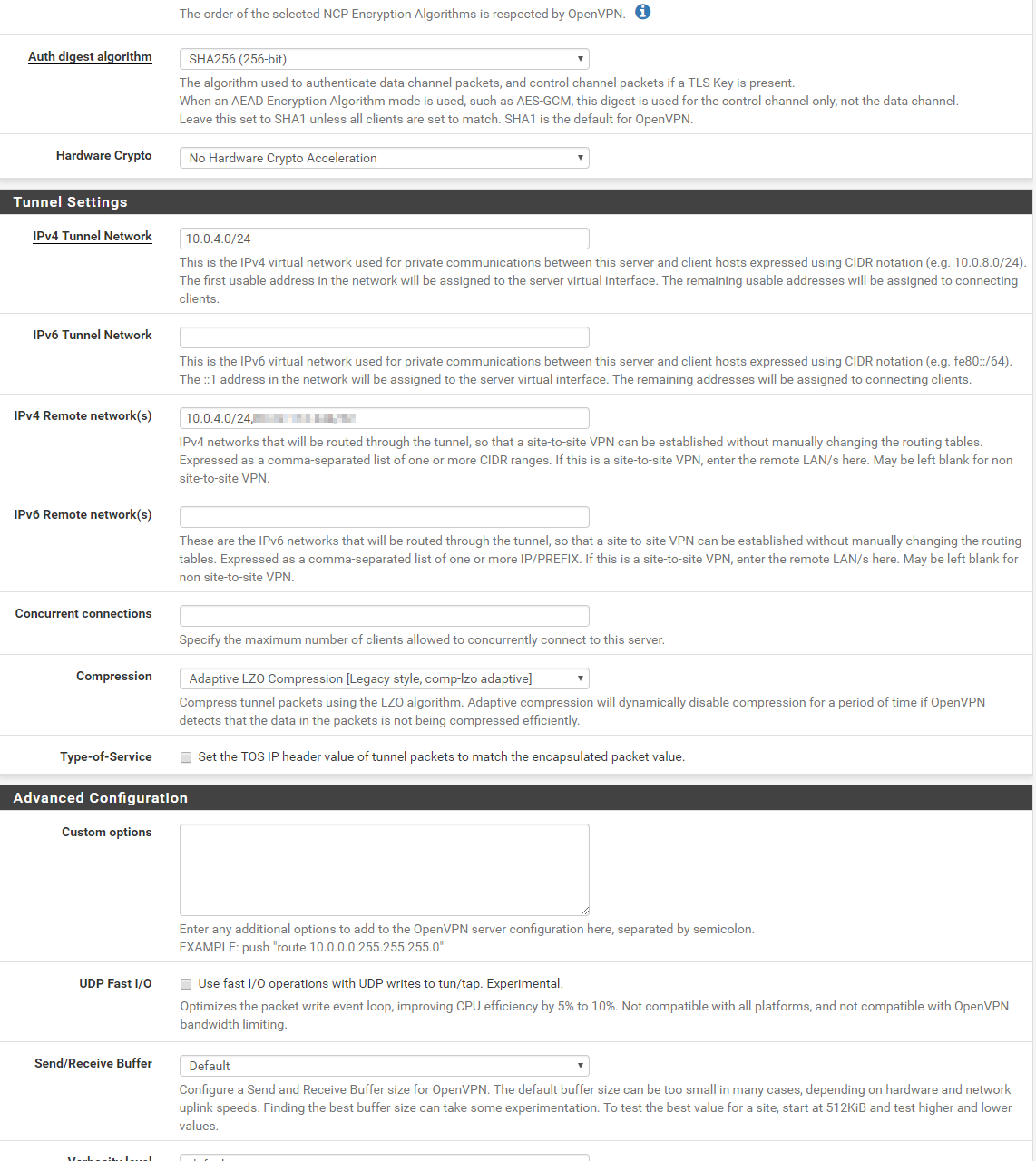

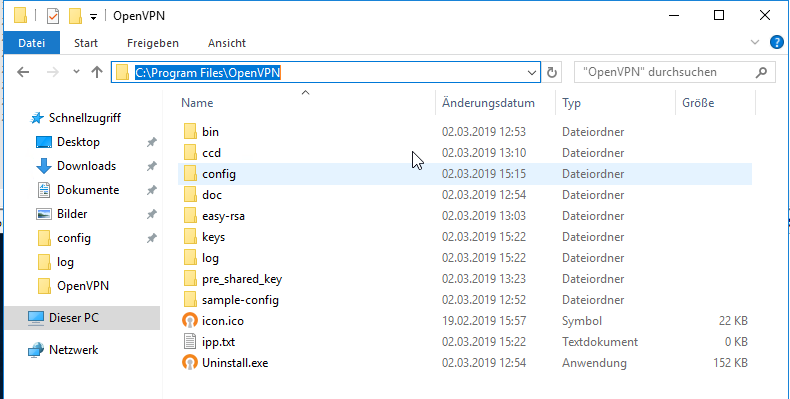

4. Konfiguration OpenVPN Server:

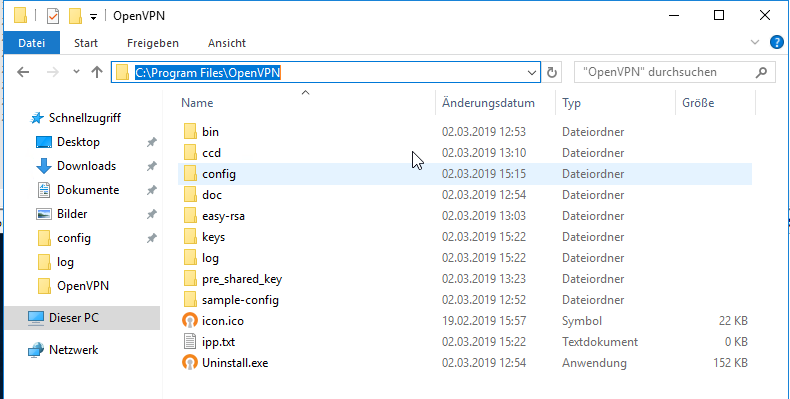

Für den Server werden nun unter „C:\Program Files\OpenVPN“ noch weitere Ordner erstellt:

Bei mir sieht es anschließend wie folgt aus:

Der Ordner „pre_shared_key“ ist zu ignorieren, dieser ist für ein Peer-to-Peer VPN (HowTo – LINK) erstellt worden.

Nun kopieren wir die zuvor erstellten Key und Zertifikate in den Ordner „keys“:

Optional:

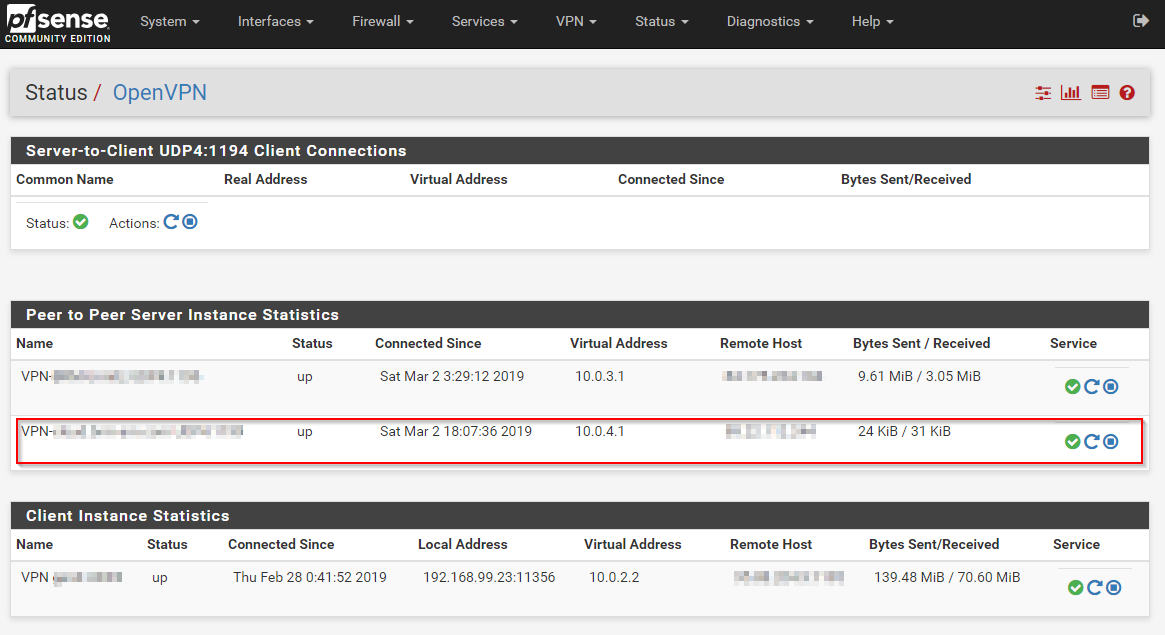

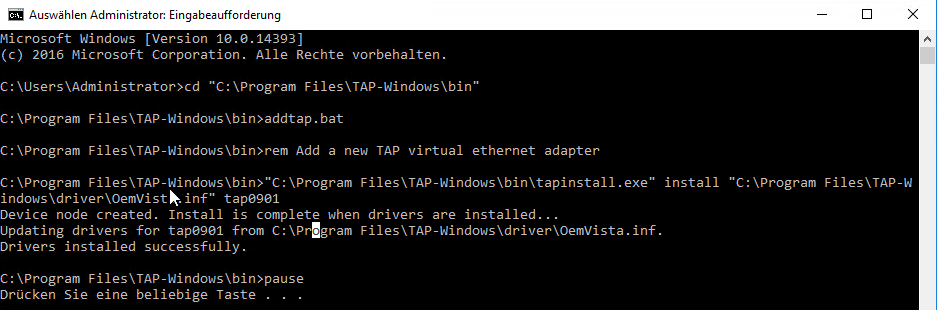

Auf dem Kundensystem sollen zwei OpenVPN Instanzen laufen. Eine als Peer-to-Peer zu einem anderen OpenVPN Server und eine weitere als reiner OpenVPN Server für „normale“ Clients wie Windows 10, Android, iOS, …. Hierfür habe ich einen weiteren Tap Adapter erstellt, man kann nur eine Instanz pro Adapter betreiben.

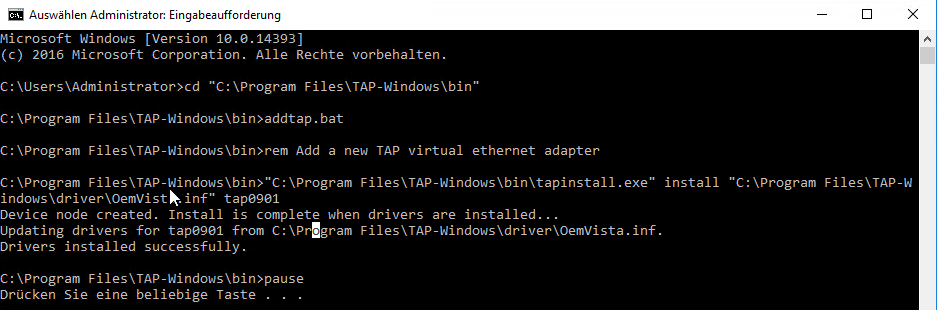

Starten einer CMD mit Administratoren Berechtigung und anschließendes erstellen eines weiteren Adapters per OpenVPN „addtap.bat“.

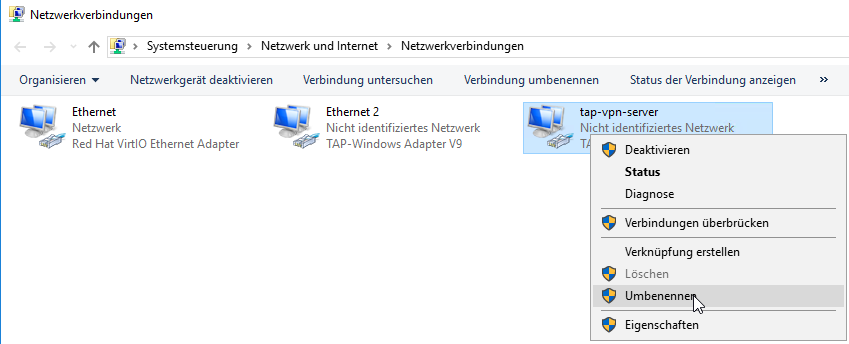

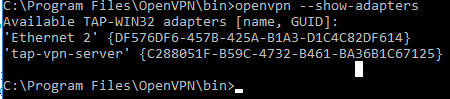

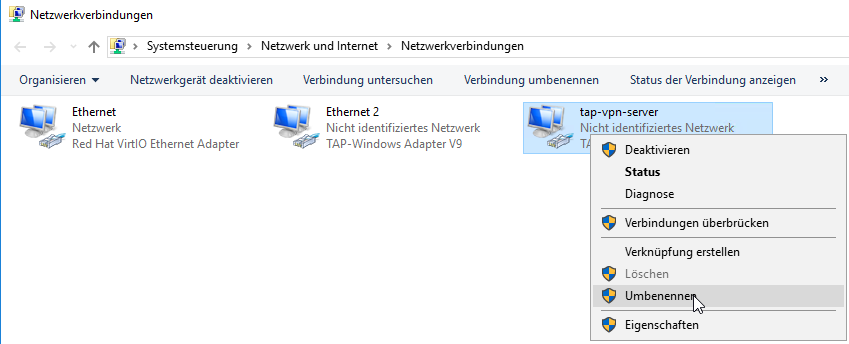

Danach sollte der neue Adapter verfügbar sein und im Netzwerk Center bzw. per CMD sichtbar sein. Ich habe den Adapter umbenannt per „Umbennen“ in „tap-vpn-server“:

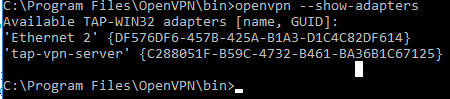

Man kann die Adapter auch per OpenVPN Binary prüfen und schauen, ob diese verfügbar sind:

OpenVPN Server Konfig „C:\Program Files\OpenVPN\config\vpn_server_client.ovpn“

##########################

# VPN Server for clients

##########################

# Lokale IP auf welche der Socket/Port gebunden wird

local 1.2.3.4

#Listener des OpenVPN Servers

port 1194

#Protokoll des Servers

proto udp

dev tun

# Zuweisung auf separaten Adapter

dev-node "tap-vpn-server"

##########################

# Zertifikate

##########################

dh "C:\\Program Files\\OpenVPN\\keys\\dh2048.pem"

ca "C:\\Program Files\\OpenVPN\\keys\\ca.crt"

cert "C:\\Program Files\\OpenVPN\\keys\\vpn_name.crt"

key "C:\\Program Files\\OpenVPN\\keys\\vpn_name.key"

##########################

# Server-Setup

##########################

# DHCP Subnetz

server 10.0.100.0 255.255.255.0

ifconfig-pool-persist "C:\\Program Files\\OpenVPN\\ipp.txt"

#Ermöglichen von Anfragen von einem Client zum anderen, bei Bedarf die Zeile entfernen

client-to-client

##########################

# Client-Settings (inkl Special Dir)Files

##########################

client-config-dir "C:\\Program Files\\OpenVPN\\ccd"

push "route 192.168.1.0 255.255.255.0"

#push "dhcp-option DNS 192.168.1.10"

##########################

# Defaults

##########################

keepalive 10 120

comp-lzo

persist-key

persist-tun

##########################

# Logging

##########################

status "C:\\Program Files\\OpenVPN\\log\\vpn_server_client_status.log"

log "C:\\Program Files\\OpenVPN\\log\\vpn_server_client.log"

log-append "C:\\Program Files\\OpenVPN\\log\\vpn_server_client.log"

verb 3

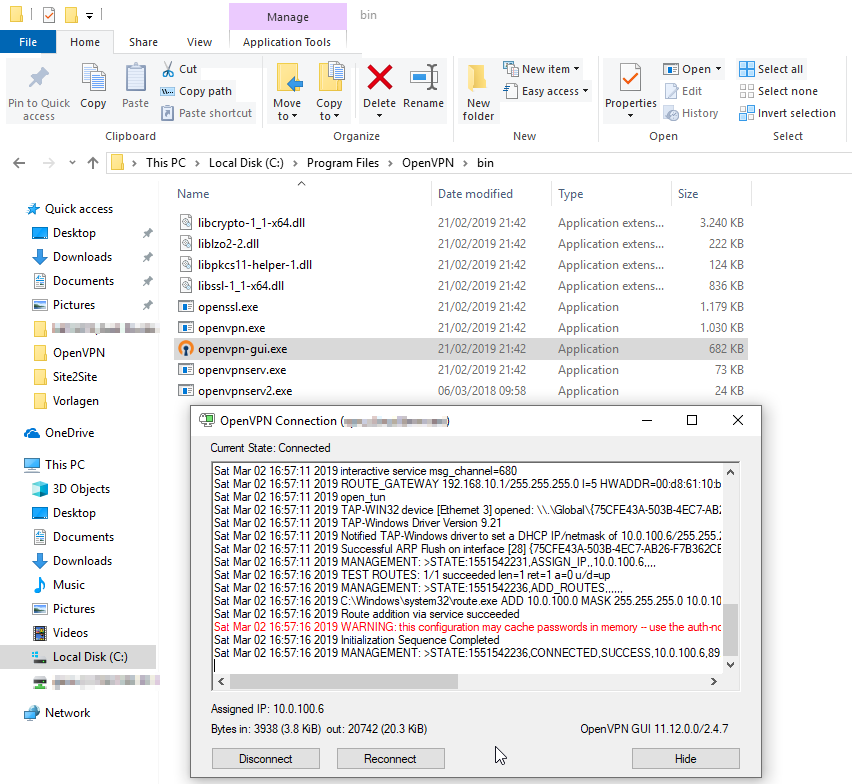

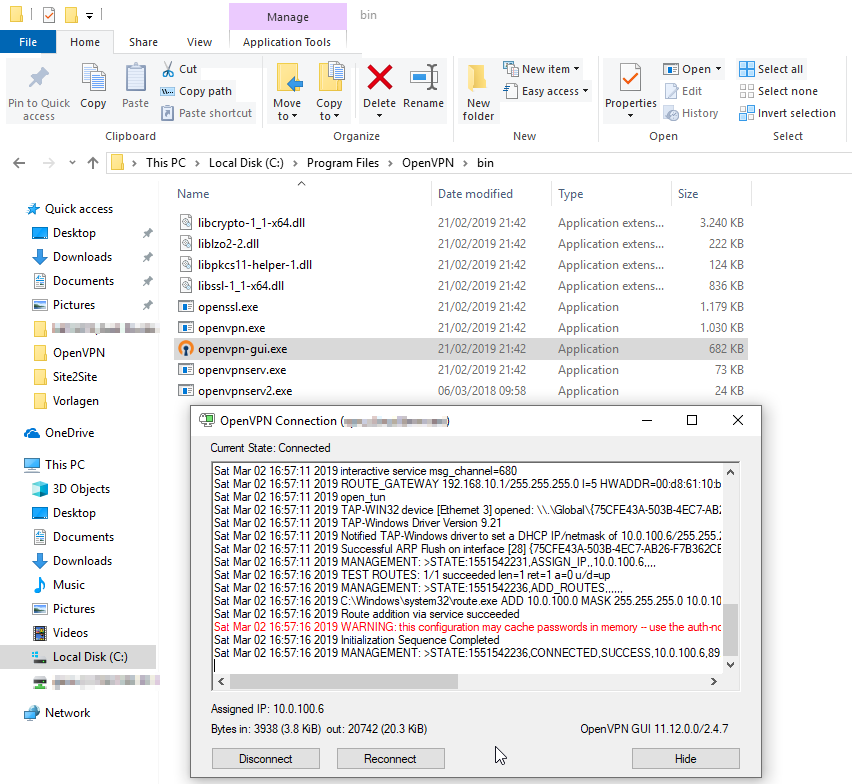

Der OpenVPN Server kann mittels „C:\Program Files\OpenVPN\bin\openvpn-gui.exe“ starten, gerade während der Einrichtung sollte man diese Option nutzen. So startet man die GUI und sieht die Fehlermeldungen direkt.

Später kann man den OpenVPNService nutzen. Dieser ist per Default vorhanden aber auf „Manuell“ gestellt, damit der Dienst automatisch verfügbar ist habe ich die Einstellung auf „Automatisch“ angepasst.

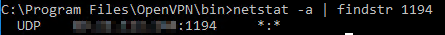

Tipp zum Prüfen ob der Socket existiert:

netstat -a | findstr 1194

So sollte die Ausgabe sein:

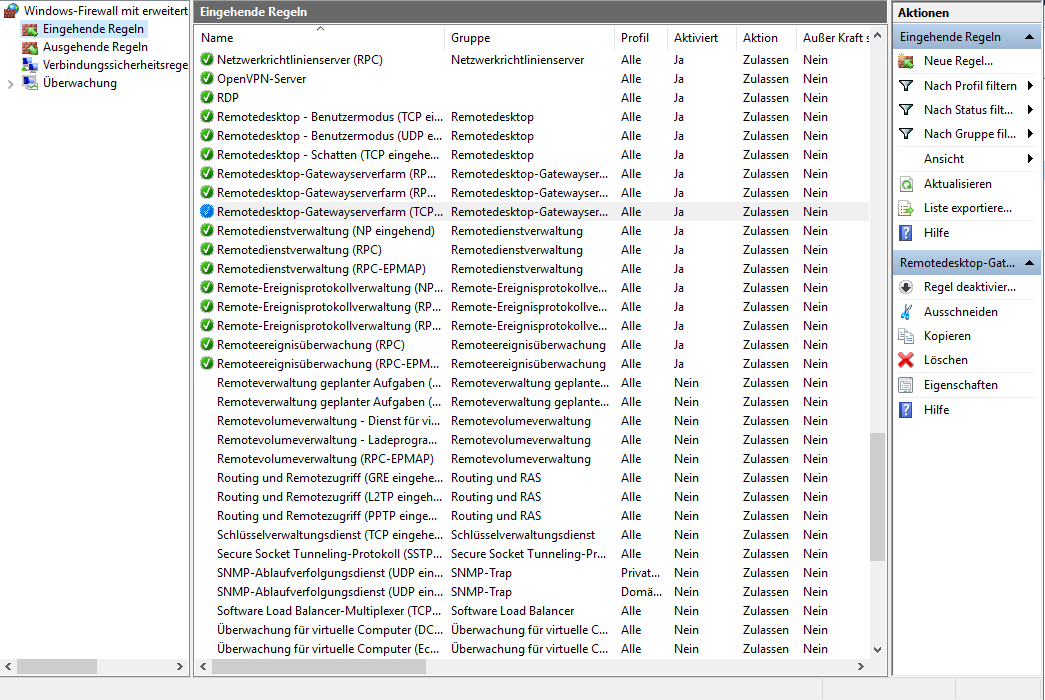

Ebenso sollte der Windows Firewall noch ein Eintrag bei den eingehenden Regel ergänzt werden für den gewählten Port (UDP/1194).

5. Installation Client

Für die Client-Installation unter Windows 10 kann man Schritt 2. unter Windows 10 wiederholen (die EasyRSA Tools müssen hier nicht mitinstalliert werden)

C:\Program Files\OpenVPN\config\vpn_client1.ovpn:

##########################

# VPN Client config

##########################

client

dev tun

proto udp

remote vpn.server.tld 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca "C:\\Program Files\\OpenVPN\\config\\ca.crt"

cert "C:\\Program Files\\OpenVPN\\config\\client_1.crt"

key "C:\\Program Files\\OpenVPN\\config\\client_1.key"

ns-cert-type server

comp-lzo

verb 3

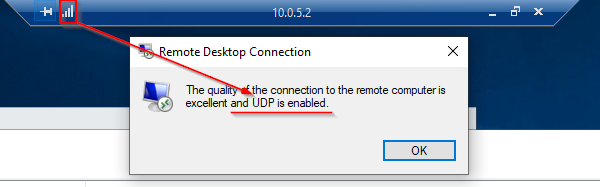

So sollte es bei dem Verbindungsaufbau aussehen:

Hinweis: OpenVPN muss als Administrator oder mit einem User der die entsprechenden Berechtigungen (eines Netzwerkoperatoren) hat ausgeführt werden. Ansonsten schlägt der Verbindungsaufbau fehl.